El viernes de la semana pasada tuvo lugar lo que hasta ahora ha sido el mayor ciberataque de tipo ransomware de la historia de Internet. Este tipo de ataque se caracteriza por inutilizar el equipo que infecta al cifrar todo su contenido y pedir al mismo tiempo un pago a modo de rescate para conseguir su liberación.

Los virus que secuestran equipos son ya conocidos y relativamente frecuentes. Ya hemos hablado en ocasiones anteriores de que el ransomware puede afectar tanto a dispositivos móviles como a ordenadores de todo tipo.

La infección con este tipo de virus se produce generalmente cuando abrimos un archivo adjunto que nos llega a través de un correo electrónico de algún desconocido. Los atacantes envían millones de estos correos a todo el mundo con algún mensaje relevante o de aparente interés. Cuando un incauto usuario confía en ese correo y abre el archivo que adjunta, su equipo se bloquea, inutilizándolo completamente y mostrando una pantalla donde explica el modo de realizar el pago como rescate.

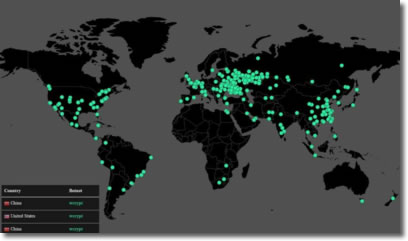

Pero lo que ha ocurrido en esta ocasión y que la diferencia de las anteriores infecciones, ha sido la enorme repercusión que ha tenido en todo el mundo. Hay fuentes que mencionan que los países afectados por WannaCry, así es como se conoce a este virus, habrían sido más de 150 con un mínimo de 200.000 equipos infectados.

La característica principal de este ataque ha sido su virulencia. Hasta hoy, las infecciones que secuestraban equipos afectaban únicamente a los equipos que las recibían. Pero en este caso, como si se tratara de una enfermedad contagiosa, la infección saltaba de un equipo a otro solo por estar conectados en una misma red.

El virus ha aprovechado un fallo conocido de Windows pero que curiosamente fue solucionado ya hace unos meses por la compañía. Sin embargo, el ataque ha aprovechado que numerosos ordenadores en todo el mundo no han aplicado las actualizaciones de seguridad por alguna u otra razón.

Los ordenadores que contaban con versiones de Windows debidamente actualizadas no se han visto afectados. Pero existen versiones funcionando antiguas que ya no reciben estas actualizaciones, como Vista y XP, además de usuarios con versiones más recientes que no han tenido la precaución de mantenerse actualizados.

El efecto ha sido una infección mundial sin precedentes que ha afectado a muchos usuarios particulares, pero también ha paralizado empresas enteras tan significativas como Telefónica, Renault, la compañía nacional de trenes de Alemania o el servicio de sanidad de Reino Unido.

Todos los organismos y entidades destinadas a la ciberseguridad han activado alarmas y han lanzado comunicados en los medios advirtiendo del riesgo a la población en general. Empresas dedicadas a velar por la seguridad de los sistemas conectados han tenido que trabajar a fondo para paliar en la medida de lo posible los efectos del ataque, como es el caso del S2 Grupo que trabaja sin descanso desde el viernes en su CERT o Equipo de Respuestas de Emergencias Informáticas (Computer Emergency Response Team), organizando un gabinete de crisis a la altura de las circunstancias.

Afortunadamente la transmisión de este virus ya fue desactivada. Ha sido gracias al hallazgo más o menos fortuito de unos investigadores ingleses. Parece ser que, curiosamente, únicamente fue necesario comprar un dominio de Internet para detener la infección y para que el virus se auto desactivara.

Pero los expertos advierten de que el peligro no ha desaparecido por completo. Están convencidos de que este tipo de ataque se volverá a repetir en un futuro próximo con toda probabilidad.

Consejos de seguridad para prevenir este ataque

Respecto a Windows

- Para versiones de Windows 7 y superiores, solo debemos asegurarnos de que tenemos el sistema debidamente actualizado. No hay más que revisar los apartados correspondientes de seguridad y actualización del Windows y mantener las actualizaciones automáticas activadas.

- Para versiones anteriores a Windows 7 que ya no se actualizan de forma automática, Microsoft ha publicado de forma extraordinaria parches específicos para esta vulnerabilidad. Se pueden descargar e instalar desde esta página.

Consejos generales sobre el ransomware

- El origen del problema siempre es la instalación inadvertida y silenciosa de un programa o aplicación malintencionada con los efectos dañinos descritos. Por tanto, debemos prestar mucha atención a lo que supone la descarga e instalación de cualquier archivo, aunque parezca inofensivo.

- La procedencia de ese archivo puede ser diversa. Puede llegarnos como adjunto en un correo electrónico normalmente de origen desconocido, puede proceder de alguna descarga en páginas malintencionadas, también de programas P2P o también como instalación silenciosa al visitar páginas Web diseñadas para infectarnos.

- En el caso de teléfonos o tabletas, normalmente la infección se produce por permitir al teléfono instalar aplicaciones no oficiales o por instalar durante la navegación algún tipo de característica en el navegador.

- Realizar copias de seguridad periódicamente y mantenerlas en dispositivos que no permanezcan conectados. De lo contrario podrían verse afectados igualmente.

- Es importante también mantener actualizados otros programas y aplicaciones instaladas. Los fabricantes incluyen mejoras de seguridad que no obtendremos si no actualizamos periódicamente.

- Un buen sistema de antivirus debidamente actualizado puede ser una importante medida de prevención.

- Nunca pagar el rescate, no debemos favorecer el desarrollo de esta amenaza, además, nunca estaremos seguros de si por medio del pago vamos a obtener la solución prometida.

Si ya hemos sido infectados con ransomware

El INCIBE (Instituto Nacional de Ciberseguridad) pone a disposición para usuarios de España un servicio de ayuda de recuperación de la información cifrada. Encontramos todos los detalles sobre cómo actuar en esta página de la Oficina de Seguridad del Internauta.

S2 Grupo, como empresa especializada en la ciberseguridad, cuenta con equipos profesionales cualificados que pueden ayudar ante este tipo de problemas y a los que se puede acudir en caso de necesitar soporte técnico.