La gestión de las contraseñas que utilizamos para acceder a los sitios de Internet es uno de los asuntos más conflictivos en nuestra experiencia como usuarios. Por un lado sabemos que dichas contraseñas deben ser complicadas y diferentes para cada sitio y por otro necesitamos retenerlas en nuestra memoria y no apuntadas en una agenda para evitar que resulten accesibles para otras personas, lo que hace realmente complicado gestionarlas adecuadamente.

Por ello aparecen soluciones que se ocupan de memorizar nuestros datos privados de acceso de forma segura y que los insertan en los lugares adecuados según necesitemos. Solo deberemos recordar una clave, la que nos proporciona todas las demás.

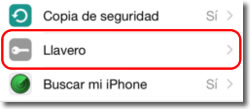

En el caso de iOS, la solución se conoce como llavero y nos permite almacenar tanto las contraseñas, como nuestros datos personales, incluso los números de nuestra tarjeta de crédito, lo que facilita el uso de Internet en lugares donde nos los solicitan.

Pero los usuarios de Android tienen un aliado que ayudará enormemente a los espías de Whatsapp en la tarea de saber cuándo se conectó por última vez uno de sus contactos. Es más, no solo conocerán la última vez, sino todas las veces que estuvo conectado y su duración, todo ello aunque haya configurado su privacidad para ocultar su última conexión e incluso haya bloqueado al espía.

Pero los usuarios de Android tienen un aliado que ayudará enormemente a los espías de Whatsapp en la tarea de saber cuándo se conectó por última vez uno de sus contactos. Es más, no solo conocerán la última vez, sino todas las veces que estuvo conectado y su duración, todo ello aunque haya configurado su privacidad para ocultar su última conexión e incluso haya bloqueado al espía.