Este post lo iniciamos con las pilas bien cargadas después de haber disfrutado de unas merecidas vacaciones. Nos cuesta pero vamos a ir despidiéndonos del verano para dar la bienvenida al intenso otoño donde casi todo vuelve a la normalidad y a la rutina.

Hoy, a modo de recopilación, os dejamos nuestra infografía con los Cócteles de Seguridad que os hemos ido mostrando a lo largo de estos meses. Desde Hijos Digitales os hemos presentado los ataques de ingeniería social de una forma visual para concienciaros sobre los riesgos de estas prácticas durante el periodo estival.

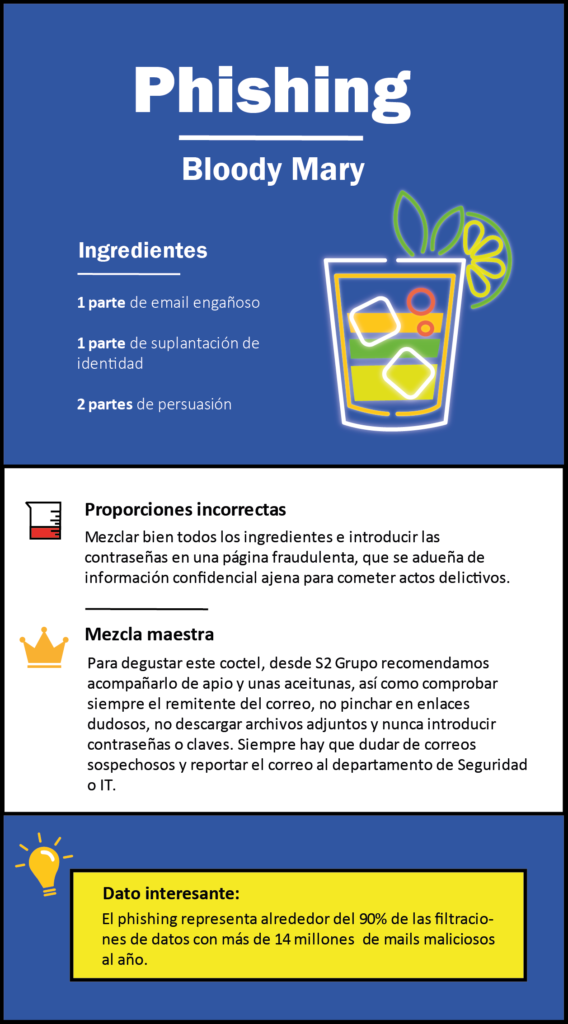

Nuestra versión del Bloody Mary

¿Imaginas con qué ataque de ingeniería social puede corresponderse? Efectivamente, con el phishing.

Este coctel de fama internacional fue creado por Fernand Petiot en un bar de París en 1921 y se toma como aperitivo. Existen varias versiones sobre el origen del nombre de esta bebida. Unas consideran que podría estar inspirado en María I de Inglaterra, la reina sangrienta, y otras en una cabaretera de Chicago.

Sea como fuere, la expansión de este coctel no conoció fronteras, al igual que sucede con los ataques de phishing. ¿Serías capaz de identificar un phishing?. ¡No te dejes persuadir!

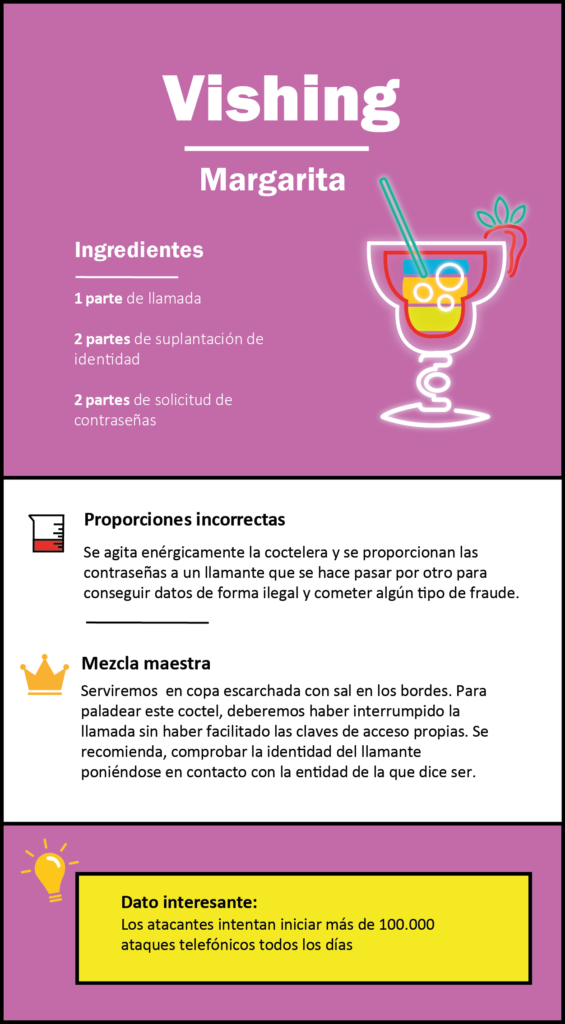

Un Margarita, un poco distinto

Nuestro coctel Margarita nos alerta sobre el vishing que consiste en estafas realizadas a través de llamadas telefónicas para obtener dinero.

Concretamente, se trata de ciberdelincuentes que quieren ganarse la confianza del interlocutor suplantando la identidad de otros. Se hacen pasar por operarios de alguna compañía o entidad de relevancia, como entidades bancarias o la Seguridad Social, por ejemplo.

Para dar más credibilidad al mensaje y ganarse la confianza del usuario, proporcionan datos personales (número de contacto, ubicaciones, correo electrónico, etc.) que obtienen en redes sociales y webs de intercambio o compraventa. Entonces, a través de diferentes mecanismos, consiguen obtener dinero de estas personas de forma ilícita.

Si alguna vez te encuentras en esta situación, te recomendamos que cuelgues e intentes ponerte en contacto con el llamante a través de otro canal y, por supuesto, nunca facilites datos como cuentas bancarias, números de tarjeta de crédito ni de seguridad como la fecha de caducidad o el código de seguridad de tres números. Gracias a ello, te evitarás malos tragos.

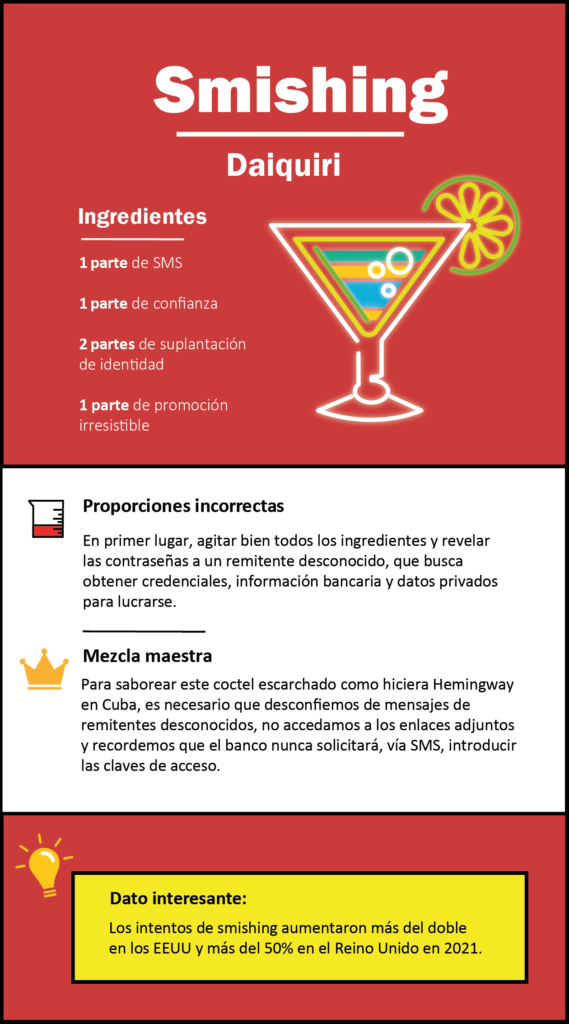

El Daiquiri según nosotros

El Daiquiri es uno de los cócteles más sabrosos y variados al podérsele añadir una gran variedad de frutas. Tan variado como la temática del smishing.

El Smishing consiste en un ataque materializado en un mensaje “gancho” que llega al usuario por SMS o por cualquier otro servicio de mensajería instantánea, como Whatsapp o Telegram. También puede llegar a través de redes sociales.

El ciberatacante suplanta a una marca para llevar al engaño al usuario. Ante este tipo de mensajes, procedentes de tiendas o empresas con servicios de todo tipo, los usuarios solemos bajar la guardia, confiar en exceso y picar el anzuelo pinchando en un link malicioso.

Si seguimos el enlace a su página falsa y no advertimos el error, terminaremos cediendo toda nuestra información sensible a los delincuentes, que podrán cometer sucesivos delitos.

Por ello, para saborear este coctel escarchado como hiciera Hemingway en Cuba, tenemos que desconfiar de mensajes de remitentes desconocidos y no acceder a los enlaces adjuntos ni introducir las claves de acceso. Estar en alerta tanto en verano como el resto del año, puede evitarnos pasar un mal trago.

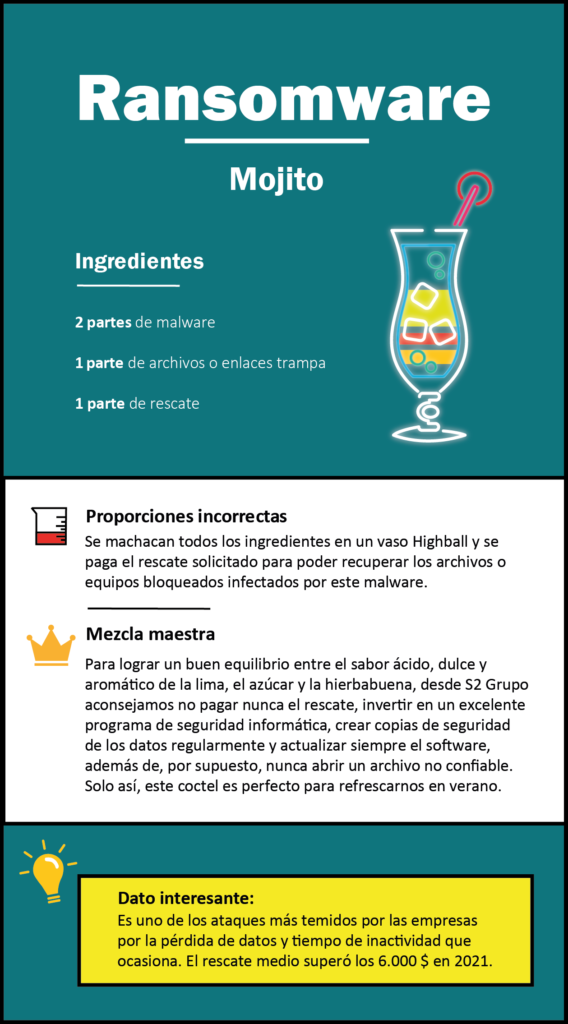

Nuestra versión del Mojito

Para finalizar, os traemos nuestra versión del Mojito, dedicado al Ransomware. El ransomware o programa malicioso se instala en nuestro dispositivo y nos bloquea su acceso al haber accedido a un enlace malicioso o haber descargado un adjunto, por ejemplo, que nos ha llegado a través de un mail.

“Ransom”, palabra que viene del inglés, significa “rescate” y define, perfectamente, el procedimiento seguido por este tipo de virus. Si nuestro ordenador, personal o corporativo, es infectado por un ransomware quedará cifrado y nos mostrará una pantalla que nos obligará a pagar un rescate si queremos volver a utilizarlo o recuperar la información que nos haya cifrado el virus.

Desde S2 Grupo, empresa de Ciberseguridad en España y gestión de sistemas críticos, nos aconsejan no pagar nunca el rescate y contar con expertos para la gestión de estos incidentes. Solo así, este coctel es perfecto para refrescarnos en verano y en cualquier época del año, así como para adquirir buenos hábitos de seguridad de la información.

Esperamos que hayáis tomado buena nota y nuestros cócteles os sirvan para hacer frente a la Ciberdelincuencia. ¡Qué no te la jueguen!