¡Qué pocos padres se resisten a comprar un samrtphone a sus hijos aunque sean aún niños!

¡Qué pocos padres se resisten a comprar un samrtphone a sus hijos aunque sean aún niños!

Es un hecho que cada día más niños y a edades más tempranas utilizan de forma autónoma teléfonos de última generación conectados a Internet todo el tiempo.

Y es que la presión ejercida por los menores en sus casas y las ventajas que efectivamente ofrecen, como la posibilidad de localizarlos geográficamente mediante el dispositivo, hacen que los padres terminen por comprárselos.

Aunque la edad recomendada para comenzar con su uso es en torno a los 13 ó 14 años, la realidad es que cada vez se anticipa más y hoy no son pocos los niños menores de 12 años los que los utilizan libremente y con conexión a Internet en cualquier lugar.

Pero…

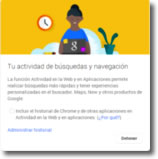

Desde que accedemos a los servicios de Google en Internet con nuestro usuario y contraseña, la información de nuestra actividad va quedando almacenada en “la nube”, con la principal finalidad de facilitarnos la experiencia de búsquedas, noticias, publicidad y otras, que desde ese momento aparecen personalizadas.

Desde que accedemos a los servicios de Google en Internet con nuestro usuario y contraseña, la información de nuestra actividad va quedando almacenada en “la nube”, con la principal finalidad de facilitarnos la experiencia de búsquedas, noticias, publicidad y otras, que desde ese momento aparecen personalizadas.